私がChromecastではなくFireTVを使っている最大の理由は「Chromecastはハッキングリスクが高いと考えるから」

この記事では、Chromecastのハッキングリスクとその対策についてまとめました。

あくまで個人の意見ですが、一読の価値はあるかと思います

Chromecastハッキング事例① 位置情報の流出

「Google HomeとChromecast」に位置情報が流出する脆弱性–グーグルが修正へ」にあるように2018年にはGPSの情報がハッカーにバレてしまうリスクがあることが判明。参考:Krebs On Security

Chromecastがあるのは大抵は自宅。住所がバレてしまうのはシャレになりません。

Googleはこのバグに対処するとの方針を示していましたが、いつ完了したかの情報までは探せませんでした。

Chromecastハッキング事例② あらゆる個人情報が流出

より深刻なのがこちらの事例。深刻なバグが約5年間にわたって放置されているのです。

このバグでのリスクは、Chromecastを乗っ取り勝手にメディアを再生するだけではありません。なんと、Chromecastを操作するスマホからもあらゆる種類のデータを収集されてしまうんです。

例えば、アカウントのログイン情報が盗まれ、不正決裁される恐れがあるということ…

実際、このバグを狙った「CastHack」と名付けた攻撃で、7万台以上のChromecastがハッキングされたことは大きなニュースになりました。

アタッカーはハッキングしたChromecast上で、セキュリティ上の問題を指摘すると共に、人気YouTuber・PewDiePieのチャンネル登録を促す宣伝を配信したんだ

悪意のあるハッキングではなく、Googleへの注意勧告だからよかったものの…個人情報が盗まれていたらと思うとゾッとするな

ハッキング対策

上記のハッキング事例②は、

- UPnP機能をオフにする

- ルーターのポート「8008」「8443」「8009」の転送を停止する

ことで回避できるとのこと。参考:The Hacker News

Chromecastを使っている人は設定しておいた方がよさそうです。

FireTVのハッキングリスクについて

FireTVのハッキング事例はネット検索しても見つかりません。上記の通り、Chromecastのハッキングはたびたびニュースになっているので、FireTVの方がセキュリティ上安全と判断しています。

まとめ

- Chromecastはバグによるハッキングリスクがある

- 一部リスクは「UPnP機能をオフにする」「ルータのポートを制限する」ことで回避可能

- Chromecastを使うなら、セキュリティリスクを定期的に調べたほうがいい

- 今から買うなら、ハッキング事例のあがっていないFireTVの方がおすすめ

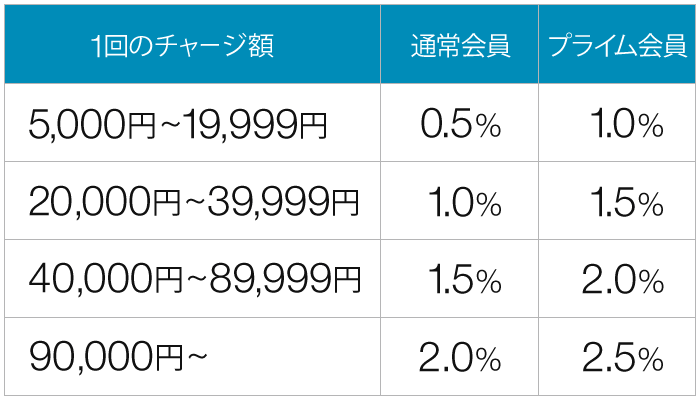

Amazonチャージで1000円キャンペーン

Amazonチャージで1000円キャンペーン  Amazonプライム会員なら、使わなきゃ損です。

Amazonプライム会員なら、使わなきゃ損です。